Esta entrada detalla cómo aplicar una directiva de restricción de software para evitar la última vulnerabilidad crítica de Windows en todas sus versiones y para la que aún no hay parche.

Es una libre adaptación y traducción de la entrada de Didier

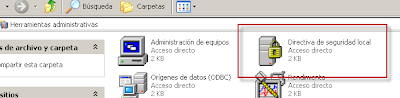

Para aplicar la directiva hay que acceder desde el panel de control, herramientas administrativas: Directiva de seguridad Local.

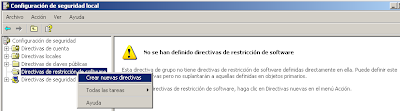

La primera vez que se accede a las Directivas de restricción de software, es necesario crearlas pulsando sobre el botón derecho en esa carpeta.

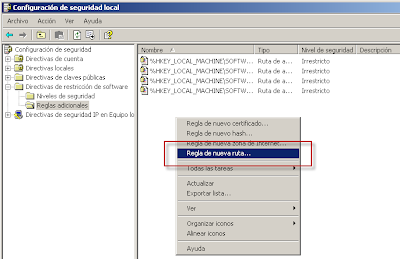

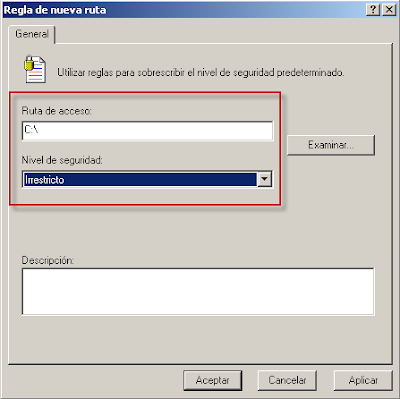

Posteriormente se añadirá la ruta de los discos duros donde se encuentren ficheros de sistema y que serán excluidos de la directiva. Añadiendo una nueva ruta dentro de las «Reglas adicionales«, en el ejemplo el disco es C:

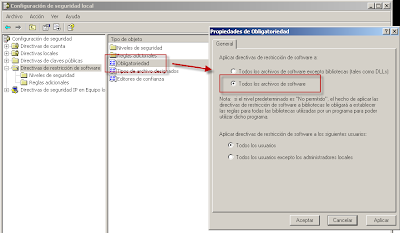

Para evitar la vulnerabilidad, además de los archivos ejecutables EXE, también hay que añadir las librerías DLL. En las propiedades de «Obligatoriedad«, seleccionando «Todos los archivos de software«

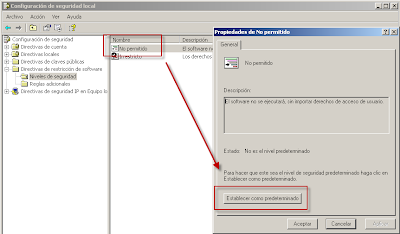

Por último, se modificará el funcionamiento de listas negras a listas blancas. Dentro de Niveles de Seguridad, en las propiedades de «No permitido«: Establecer como predeterminado.

Esta misma directiva podría ser aplicada mediante una GPO en un dominio, de tal forma que todos los equipos de la red queden protegidos de la vulnerabilidad.

Una vez aplicada, será necesario que el usuario vuelva a iniciar sesión para que los cambios tengan efecto.

Via: Security By Default