En el mundo de los creadores de malware existen diferentes maneras de diseñar, programar y propagar los códigos maliciosos. Generalmente se dividen en tres escuelas principales. La rusa, muy metódica en la elaboración y aprovechamiento de sus creaciones. La asiática, encabezada por China y especialista en ataques dirigidos contra objetivos específicos con la finalidad de obtener información. Y, por último, la brasileña (o latinoamericana), caracterizada por códigos maliciosos no muy complejos pero que, gracias a un manejo inteligente de la ingeniería social, consigue engañar a los usuarios, principalmente para robarles datos de acceso a la banca online.

El caso que nos ocupa es una variación de una amenaza que ya lleva varios años entre nosotros pero que sigue teniendo aceptables tasas de éxito y es muy fácil de desarrollar. Estamos hablando de los correos electrónicos con foto adjunta. Normalmente, este tipo de correos se compone de:

- Un asunto sencillo y directo que pueda resultar atractivo a la mayoría de usuarios, p.ej. “Tu foto” o “fotos de la fiesta”.

- Un cuerpo del mensaje igualmente corto y directo que vuelva a hacer hincapié en el adjunto del mensaje, p.ej. “mira esta foto” o “sales desnudo/a en esta foto”

- El adjunto del mensaje que normalmente es la supuesta foto y, en realidad, contiene el código malicioso.

Tradicionalmente, este tipo de malware se ha venido propagando como archivo adjunto de correos electrónicos o mediante enlaces de mensajería instantánea, pero esto no quita que hayan evolucionado. Por ejemplo, hemos estado recibiendo diversos correos de este tipo con la característica de que no adjuntan el archivo infectado sino que muestran enlaces desde los que descargarse la supuesta fotografía y una miniatura de la misma para engañar más fácilmente al usuario. La miniatura de la fotografía tiene la peculiaridad de que no es lo suficientemente grande como para distinguir a primera vista a las personas presentes pero, al mismo tiempo, muestra una escena que puede despertar la curiosidad de quienes la reciban.

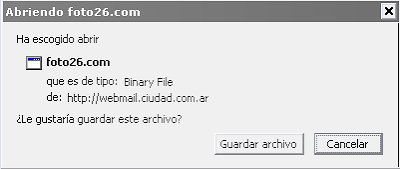

Obviamente, cuando pulsamos sobre cualquiera de los enlaces o de la fotografía, procedemos a descargar un archivo de nombre foto26.com albergado en un servicio de webmail argentino y que contiene el código malicioso, identificado por ESET NOD32 Antivirus como un troyano bancario Win32/TrojanDownloader.Banload.PCZ .

Aunque pueda parecer mentira, este tipo de amenazas tan sencillas siguen teniendo mucho éxito a pesar de la poca elaboración de las mismas o los pocos cambios introducidos en su forma de propagación. El pequeño cambio introducido en esta variante no es algo que suponga un gran avance con respecto a variantes anteriores, pero estamos seguros que permitirá a los creadores de este tipo de malware seguir propagando sus códigos maliciosos con una tasa aceptable de éxito durante bastante tiempo.

Debido a que este tipo de amenazas suelen ser detectadas por los antivirus de forma proactiva o al poco tiempo de ser lanzadas, es fundamental contar con esta protección en nuestro sistema. No obstante, siempre será mejor desconfiar de este tipo de correos y eliminarlos de nuestra bandeja de entrada tan pronto como recibamos alguno.